A unidade de crimes digitais (DCU) da Microsoft e os parceiros internacionais estão interrompendo a ferramenta líder usada para roubar indiscriminadamente informações pessoais e organizacionais sensíveis para facilitar o cibercrime. Na terça -feira, 13 de maio, a DCU da Microsoft entrou com uma ação authorized contra LUMMA ladrão (“Lumma”), que é o malware de roubo de informações preferido usado por centenas de atores de ameaças cibernéticas. Lumma rouba senhas, cartões de crédito, contas bancárias e carteiras de criptomoeda e permitiu que os criminosos mantivessem escolas por resgate, contas bancárias vazias e interrompem os serviços críticos.

Por meio de uma ordem judicial concedida no Tribunal Distrital dos Estados Unidos do Distrito Norte da Geórgia, a DCU da Microsoft apreendeu e facilitou a queda, a suspensão e o bloqueio de aproximadamente 2.300 domínios maliciosos que formaram a espinha dorsal da infraestrutura de Lumma. O Departamento de Justiça (DOJ) apreendeu simultaneamente a estrutura de comando central para Lumma e interrompeu os mercados onde a ferramenta foi vendida para outros cibercriminosos. Centro Cibernético Europeu da Europol (EC3) e o Japão Centro de Controle Cybercrime (JC3) facilitou a suspensão da infraestrutura Lumma baseada native.

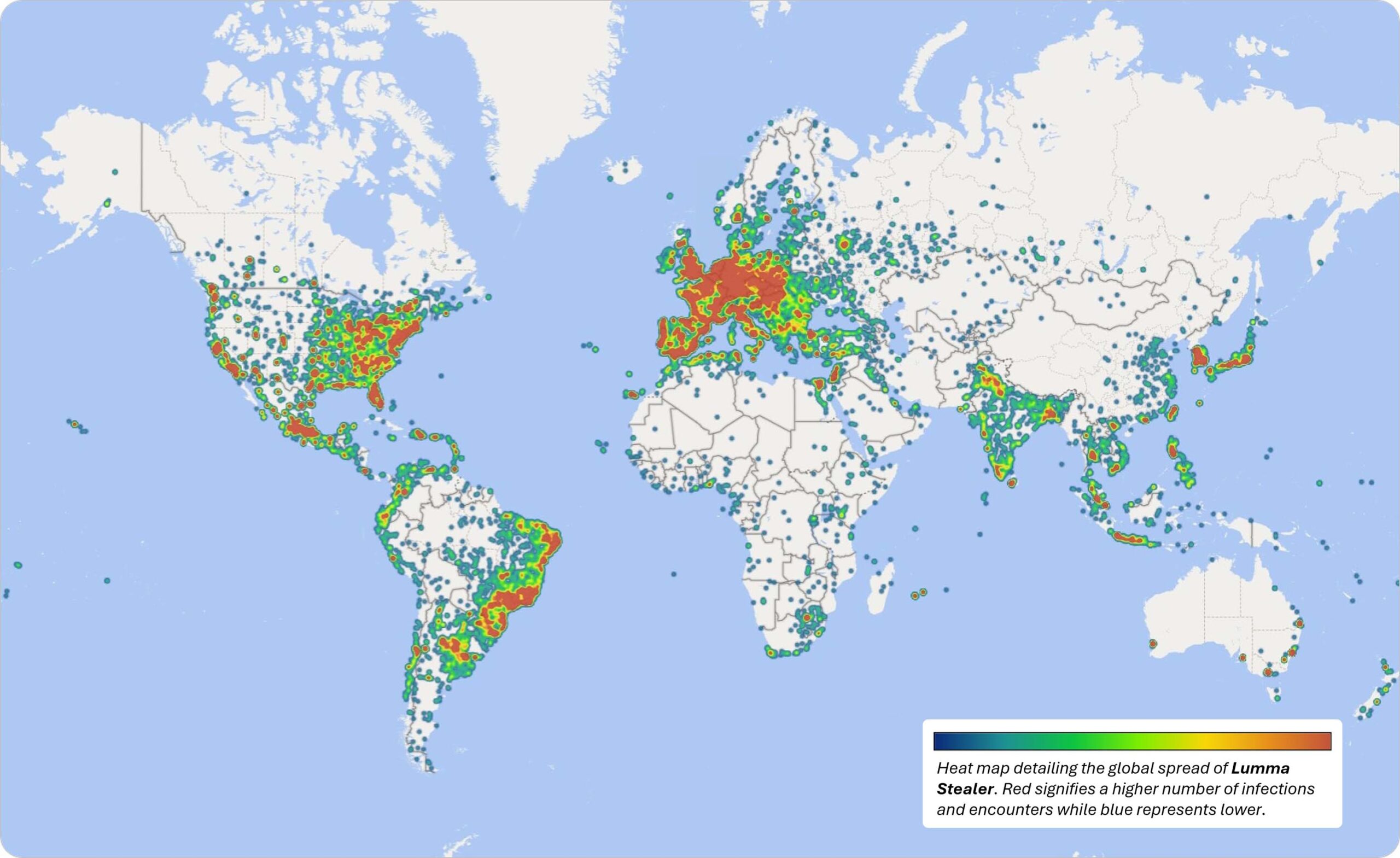

Entre 16 de março de 2025 e 16 de maio de 2025, a Microsoft identificou mais de 394.000 computadores do Home windows infectados globalmente pelo malware Luma. Trabalhando com parceiros policiais e do setor, corrigimos as comunicações entre a ferramenta maliciosa e as vítimas. Além disso, mais de 1.300 domínios apreendidos ou transferidos para a Microsoft, incluindo 300 domínios acionados pela aplicação da lei com o apoio da Europol, serão redirecionados para os buracos da Microsoft. Isso permitirá que a DCU da Microsoft forneça inteligência acionável para continuar a endurecer a segurança dos serviços da empresa e ajudar a proteger os usuários on -line. Esses insights também ajudarão os parceiros do setor público e privado à medida que continuam a rastrear, investigar e remediar essa ameaça. Essa ação conjunta foi projetada para retardar a velocidade com que esses atores podem lançar seus ataques, minimizar a eficácia de suas campanhas e impedir seus lucros ilícitos cortando um grande fluxo de receita.

O que é Lumma?

Lumma é a Malware como serviço (MAAS), comercializados e vendidos através de fóruns underground desde pelo menos 2022. Ao longo dos anos, os desenvolvedores divulgaram várias versões para melhorar continuamente suas capacidades. A Microsoft Menace Intelligence compartilha mais detalhes em torno das técnicas de entrega e capacidades de Lumma em um recente weblog.

Normalmente, o objetivo dos operadores da LUMMA é monetizar informações roubadas ou realizar uma exploração adicional para vários fins. Lumma é fácil de distribuir, difícil de detectar, e pode ser programado para ignorar certas defesas de segurança, tornando-o uma ferramenta preferida para criminosos cibernéticos e atores de ameaças on-line, incluindo atores prolíficos de ransomware, como Octo Tempest (Aranha dispersa). O malware representa marcas confiáveis, incluindo a Microsoft, e é implantada through E-mails de phishing de lança e Malvertisingentre outros vetores.

Por exemplo, em março de 2025, Inteligência de ameaças da Microsoft Identificou uma campanha de phishing que representa a agência de viagens on -line Reserving.com. A campanha usou vários malware para roubar credenciais, incluindo Lumma, para realizar fraudes financeiras e roubo. Lumma também foi usado para atingir comunidades de jogos e sistemas educacionais e representa um risco contínuo para a segurança world, com relatórios de várias empresas de segurança cibernética descrevendo seu uso em ataques contra infraestrutura crítica, como o fabricaçãoAssim, TelecomunicaçõesAssim, logísticaAssim, finanças e saúde setores.

Exemplo de phishing por e -mail representando Reserving.com e Falso Captcha Verificação Immediate. (Fonte:Microsoft-Campanha de Phishing representa a reserva .com, entrega um conjunto de malware para roubar credenciais)

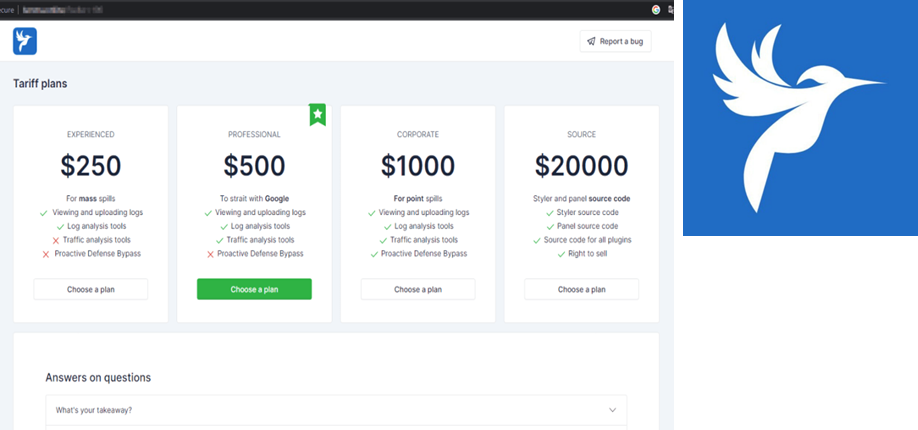

O desenvolvedor principal de Lumma está sediado na Rússia e passa pelo alias da Web “Shamel”. A Shamel comercializa diferentes níveis de serviço para Lumma through Telegram e outros fóruns de bate-papo em língua russa. Dependendo do serviço de compras cibernéticas, elas podem criar suas próprias versões do malware, adicionar ferramentas para ocultá -lo e distribuí -lo e rastrear informações roubadas por meio de um portal on-line.

Diferentes camadas de serviço para Lumma, bem como o logotipo de Lumma usado no materials de advertising and marketing. (Fonte: Darktrace – The Rise of Maas & Lumma Informações Cozalhadoras)

Em um entrevista Com o pesquisador de segurança cibernética “G0NJXA” em novembro de 2023, Shamel compartilhou que tinha “cerca de 400 clientes ativos”. Demonstrando a evolução do crime cibernético para incorporar práticas comerciais estabelecidas, ele efetivamente criou uma marca Lumma, usando um logotipo distinto de um pássaro para comercializar seu produto, chamando -o de símbolo de “paz, leveza e tranquilidade” e adicionar o slogan “ganhar dinheiro conosco é tão fácil”.

A capacidade da Shamel de operar ressalta abertamente a importância para os países em todo o mundo abordarem a questão dos paraísos seguros e defender a aplicação rigorosa das obrigações de devida diligência sob o direito internacional.

Continuando a trabalhar juntos para interromper as ferramentas prolíficas de crime cibernético

A interrupção das ferramentas cibercriminosas freqüentemente pode criar um impacto significativo e duradouro no crime cibernético, pois a reconstrução da infraestrutura maliciosa e o fornecimento de novas ferramentas de exploração leva tempo e custa dinheiro. Ao separar o acesso aos mecanismos, o uso dos cibercriminosos, como Lumma, podemos interromper significativamente as operações de inúmeros atores maliciosos por meio de uma única ação.

A colaboração contínua em toda a indústria e o governo permanece imperativa. Somos gratos pela parceria com outras pessoas em todo o governo e indústria, incluindo empresas de segurança cibernética EsetAssim, BitsightAssim, LúmenAssim, CloudflareAssim, CleanDNse Registro de OGM. Cada empresa prestou assistência valiosa, derrubando rapidamente a infraestrutura on -line.

Finalmente, sabemos que os cibercriminosos são persistentes e criativos. Também devemos evoluir para identificar novas maneiras de interromper as atividades maliciosas. A DCU da Microsoft continuará a se adaptar e inovar para combater o cibercrime e ajudar a garantir a segurança da infraestrutura crítica, clientes e usuários on -line.

Organizações e indivíduos podem se proteger de malware como o Lumma usando autenticação de vários fatores, executando o software program anti-malware mais recente e sendo cauteloso com anexos e hyperlinks de electronic mail. Mais informações para profissionais de segurança podem ser encontradas aqui.