Colaborador Adicional: Pradnya Padaki

Entrando em um Centro de Operações de Segurança (SOC) em Cisco ao vivo em Melbourne pela primeira vez foi uma experiência carregada de excitação e um pouco nervosa. Anteriormente, minha única compreensão dos SOCs vinha de ouvir histórias de clientes e lidar com seus desafios – eu conhecia a pressão, a urgência e o trabalho em equipe exigidos apenas através de seus olhos, nunca tendo estado nesse lugar.

Integração: rápida e acolhedora

Contrariamente às minhas expectativas de uma integração prolongada, o processo foi surpreendentemente rápido (levando menos de 10 a 20 minutos). Graças ao Duo, tive acesso rápido a todas as ferramentas essenciais: Cisco XDR, Splunk, painéis de firewall e muito mais do diretório duo. Essa entrada perfeita acalmou meus nervos e me fez sentir instantaneamente bem-vindo.

Depois disso, foi tudo uma questão de se sentir confortável com as ferramentas e os processos de escalonamento. Como analista Tier 1/Tier 2, minha rotina diária girava em torno do Cisco XDR, que reunia alertas de incidentes de todos os cantos da rede. Cada alerta veio repleto de contexto e inteligência, tornando as investigações muito menos cansativas.

Descobrindo Endace

Um dos meus destaques foi usar Endace pela primeira vez. Essa ferramenta me deu a capacidade de mergulhar nos detalhes do pacote, filtrar dados rapidamente e fazer a transição de incidentes de alto nível para capturas granulares de pacotes. Correlacionar metadados e fluxos de rede tornou-se simples e até divertido, ajudando-me a resolver problemas com muito mais confiança.

Conversas sinceras

Durante o evento, fui frequentemente questionado para compartilhar minha experiência em primeira mão de trabalhar em um SOC pela primeira vez, refletindo especialmente sobre minhas investigações do segundo dia. Isto encorajou-me a observar cuidadosamente e a pensar profundamente sobre as realidades operacionais. Muitos clientes demonstraram grande interesse, reconhecendo que a minha experiência poderia em breve espelhar a sua própria, o que tornou estas interações especialmente valiosas e motivadoras.

Dia 1: Aprendendo o básico

O primeiro dia foi todo voltado para orientação: entender o fluxo de trabalho, conhecer as ferramentas e desenvolver a mentalidade necessária para investigações eficazes. Com o apoio de colegas experientes, aprendi a fazer triagem de incidentes, verificar informações sobre ameaças, analisar registros e consultar a equipe antes de tomar decisões. No ultimate do dia, meu nervosismo inicial se transformou em excitação.

Dia 2: Liderando minha própria investigação

No segundo dia, assumi os incidentes de forma independente, realizando eu mesmo uma triagem completa e elaborando relatórios de escalonamento.

Estudo de caso: investigando conexões de rede suspeitas

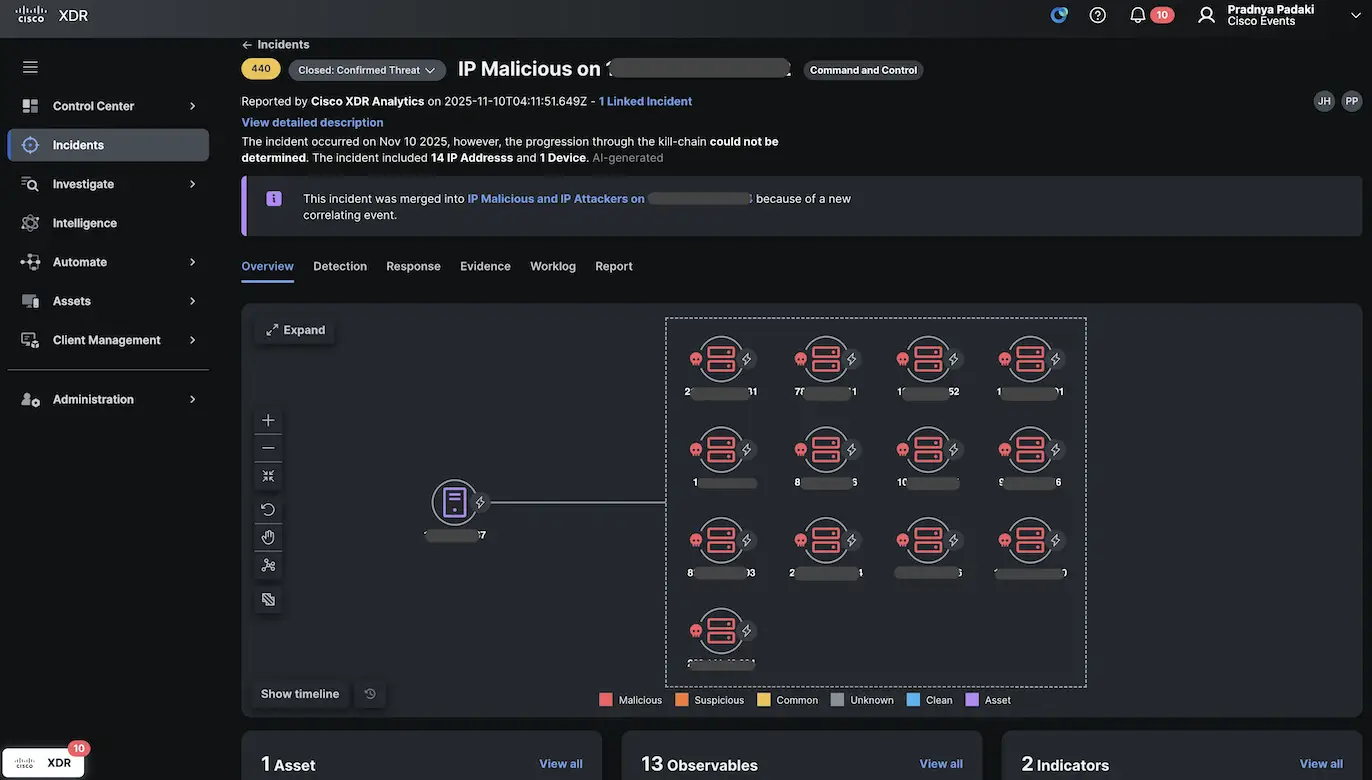

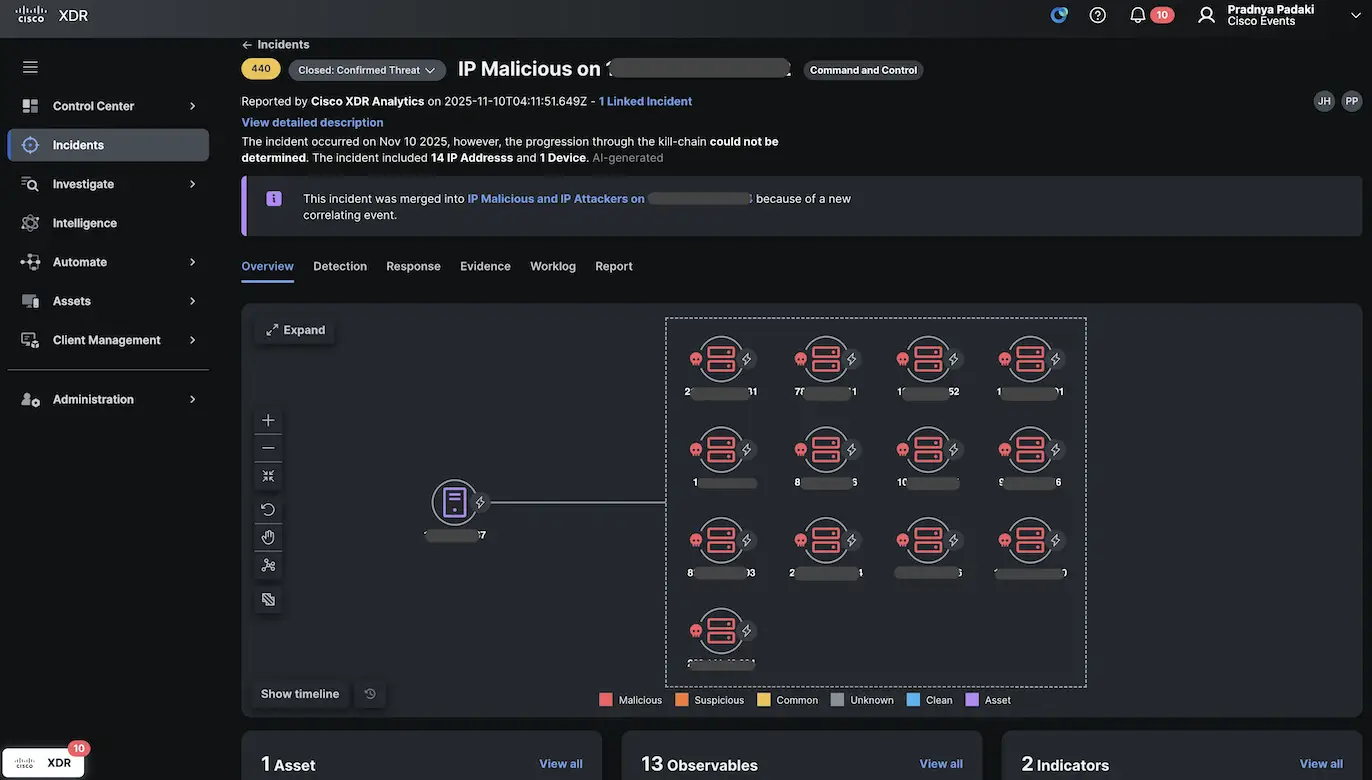

Fundo: durante minha atribuição inicial de SOC, um alerta foi gerado pelo Cisco XDR destacando que um endpoint interno estava fazendo conexões com vários endereços IP conhecidos por atividades maliciosas.

Detecção: O Cisco XDR sinalizou o comportamento suspeito, visualizando as conexões entre um ativo interno e vários hosts externos de alto risco. Isso levantou preocupações imediatas sobre possíveis malwares ou atividades de comando e controle (veja a investigação do Cisco XDR abaixo).

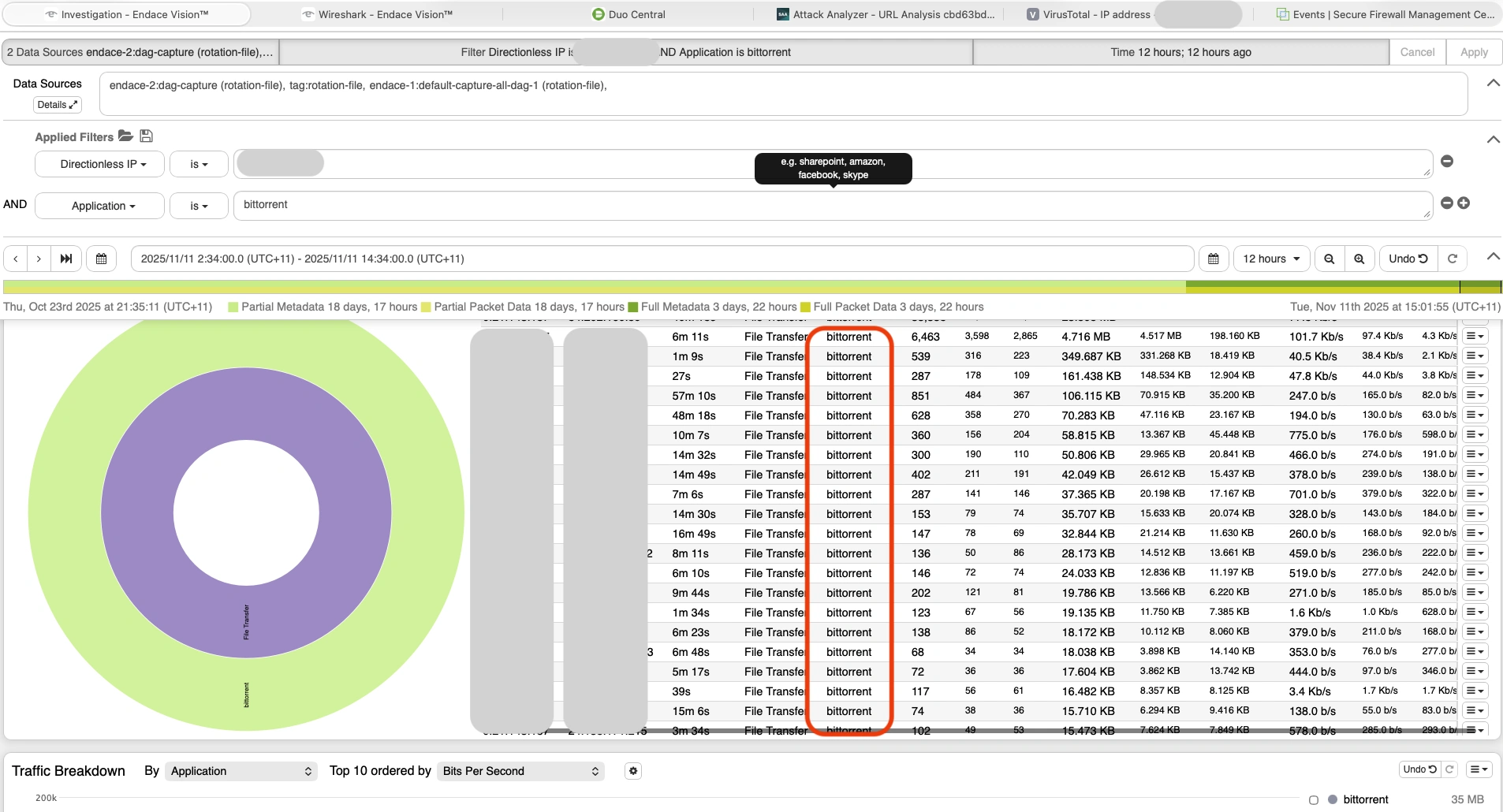

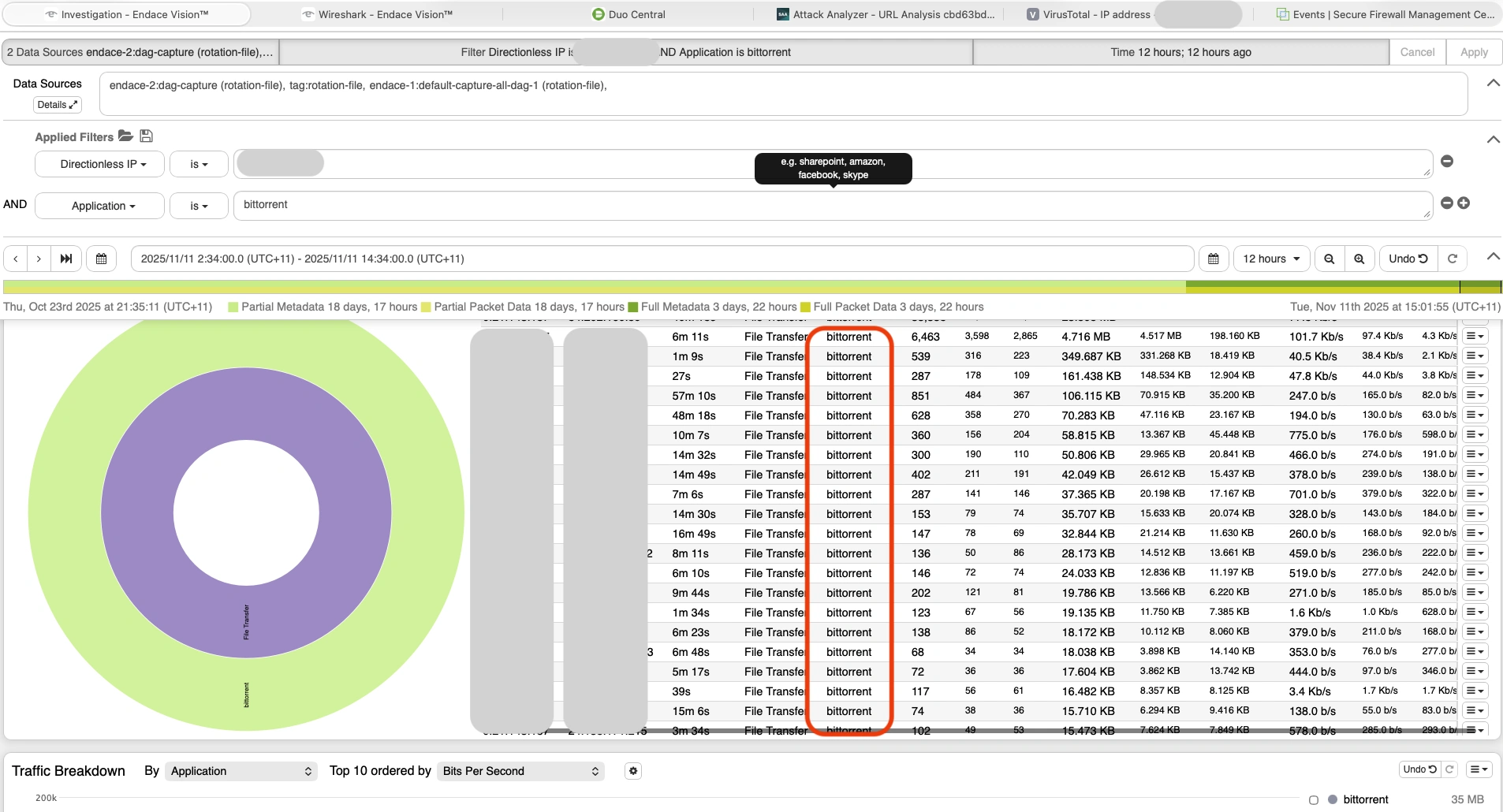

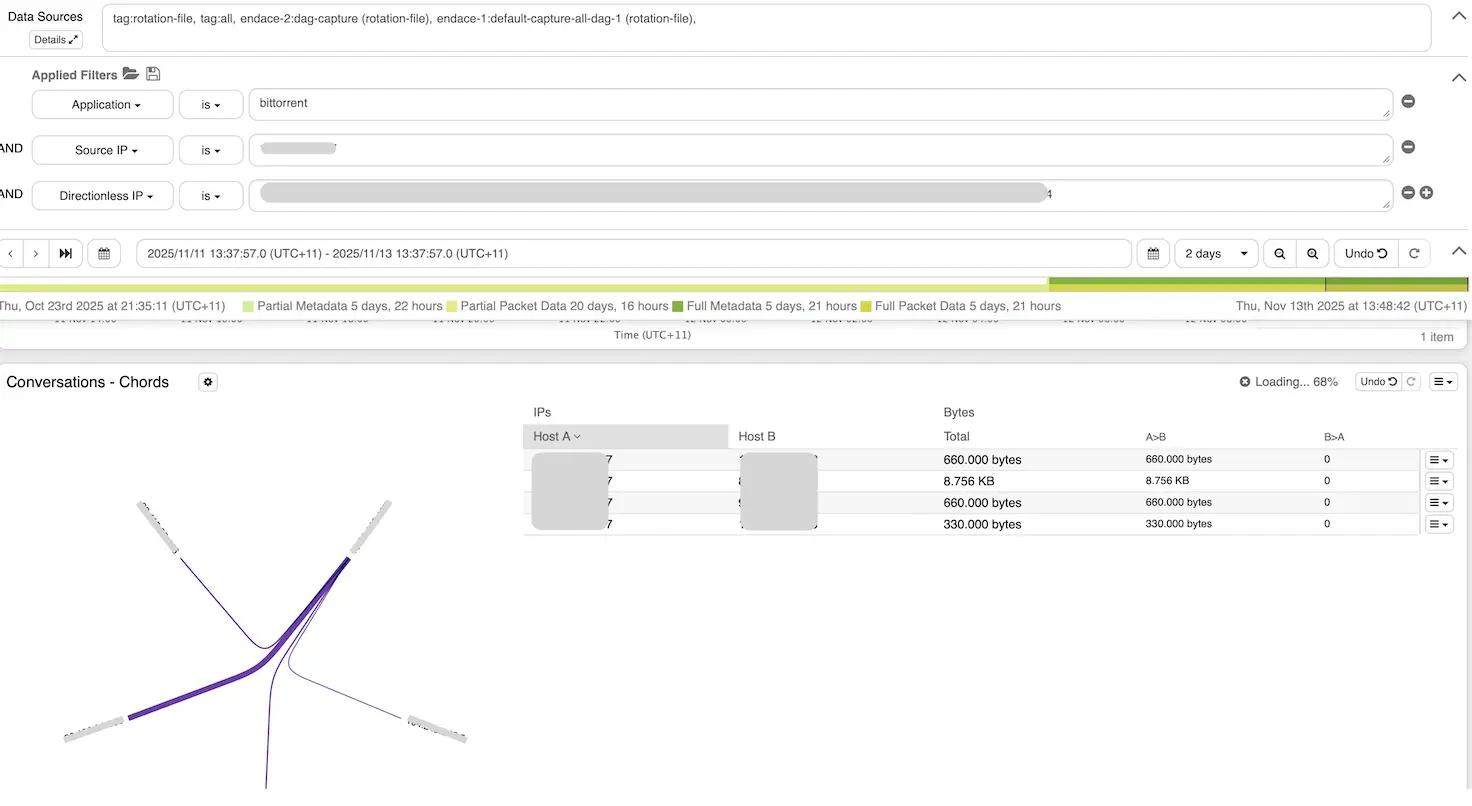

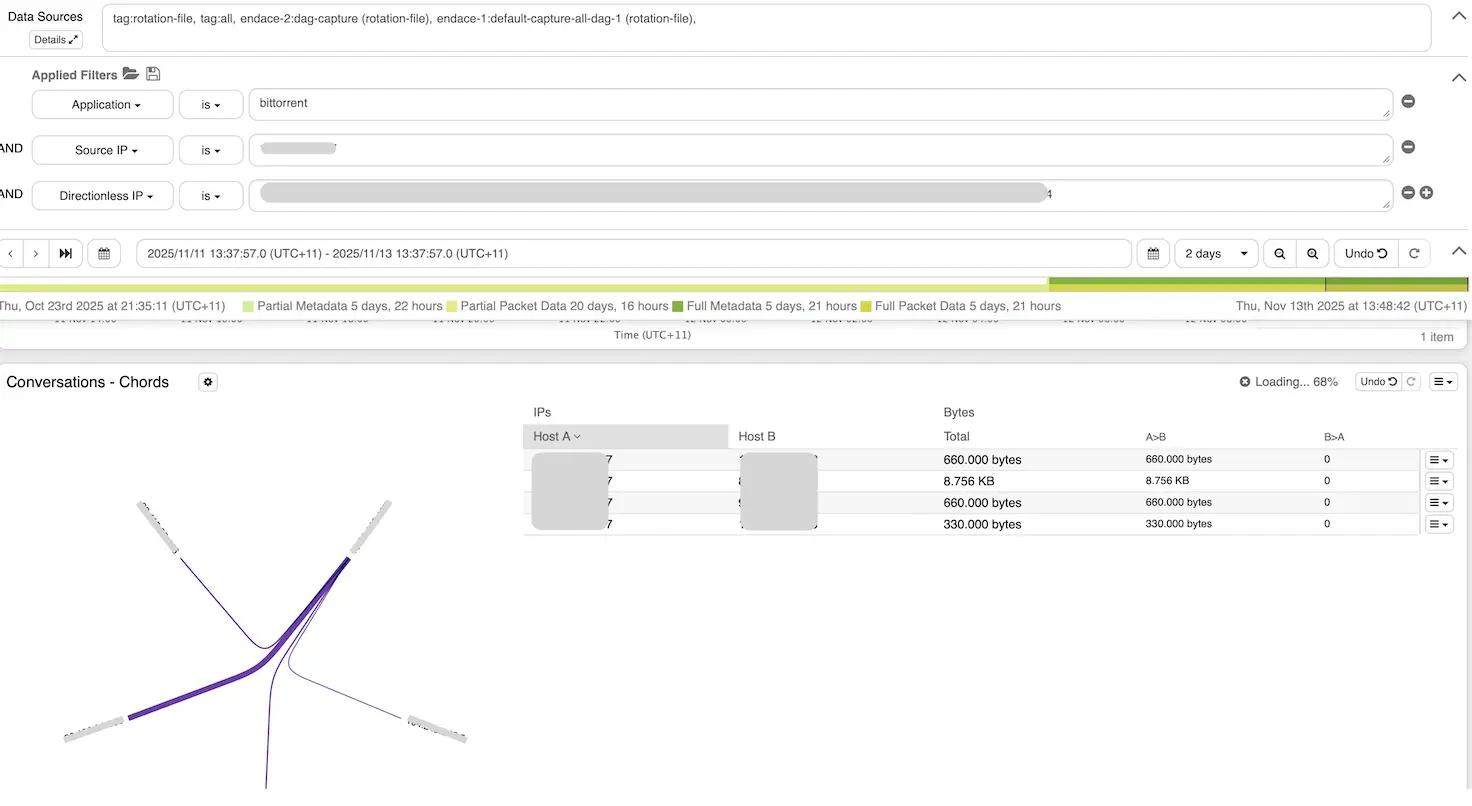

Investigação: Para validar e analisar melhor o incidente, usei o Endace para inspeção aprofundada de pacotes. A filtragem para IP e aplicativo específicos revelou um fluxo consistente de tráfego que corresponde aos padrões de transferência de arquivos. Análises adicionais confirmaram que o tráfego foi gerado por um aplicativo BitTorrent operando no endpoint (veja a captura de tela do Endace abaixo).

Ação de resposta: Desde o primeiro alerta no Cisco XDR, realizei uma investigação abrangente para verificar rapidamente a violação das políticas. Como analista de nível 2, minha resposta incluiu a correlação de dados de diversas fontes, a realização de capturas de pacotes com o Endace para descartar malware e a avaliação do impacto mais amplo no ambiente. Depois que a investigação confirmou o uso do Bittorrent como fonte de tráfego suspeito, o caso foi formalmente escalado para garantir o acompanhamento adequado, incluindo a educação do usuário e controles de rede aprimorados para mitigar a recorrência. O endpoint afetado foi sinalizado para monitoramento adicional e o aplicativo foi desativado para impedir o compartilhamento contínuo de arquivos ponto a ponto. Um relatório detalhado de incidentes foi compilado, descrevendo riscos como exposição a malware, consumo de largura de banda e vulnerabilidades de privacidade associadas a atividades não autorizadas do Bittorrent.

Resultado e Reflexão: Acompanhar a investigação desde o alerta inicial até a determinação da causa raiz, aproveitando o Cisco XDR e o Endace, foi um marco importante em minha jornada de SOC. Esse tratamento de incidentes de ponta a ponta não apenas reforçou a disciplina processual, mas também aumentou significativamente minha confiança no tratamento de ameaças do mundo actual.

Reflexões e conclusões

Ao ultimate do evento, percebi que a verdadeira essência de um SOC não envolve apenas ferramentas ou painéis. Trata-se de pessoas: colaboração, confiança, curiosidade compartilhada e apoio mútuo. Mesmo sendo um recém-chegado, fui bem recebido, confiável e encorajado – o que fez uma grande diferença.

Em resumo, minha primeira experiência no SOC transformou o nervosismo inicial em confiança genuína. Entrei como observador e saí me sentindo parte da equipe — uma jornada definida pelo apoio, pelo aprendizado e pela emoção de resolver desafios de segurança do mundo actual.

Confira os outros blogs de meus colegas do Cisco Dwell Melbourne 2026 SOC.

Adoraríamos ouvir o que você pensa! Faça uma pergunta e fique conectado com a Cisco Safety nas redes sociais.

Mídias sociais de segurança da Cisco