Introdução: A urgência da segurança

A segurança DevOps combina desenvolvimento, operações e segurança para remover as barreiras entre desenvolvedores de software program e operações de TI. Isso garante que o código seja escalonado e opere de maneira confiável em toda a organização. Embora o DevOps ofereça suporte a atualizações rápidas, pode haver dependência de vulnerabilidades de componentes de terceiros. O desenvolvimento e a TI podem reduzir falhas e adaptar novos recursos mais cedo, ao mesmo tempo que promovem o trabalho em equipe, tornando a integração de software program mais segura.

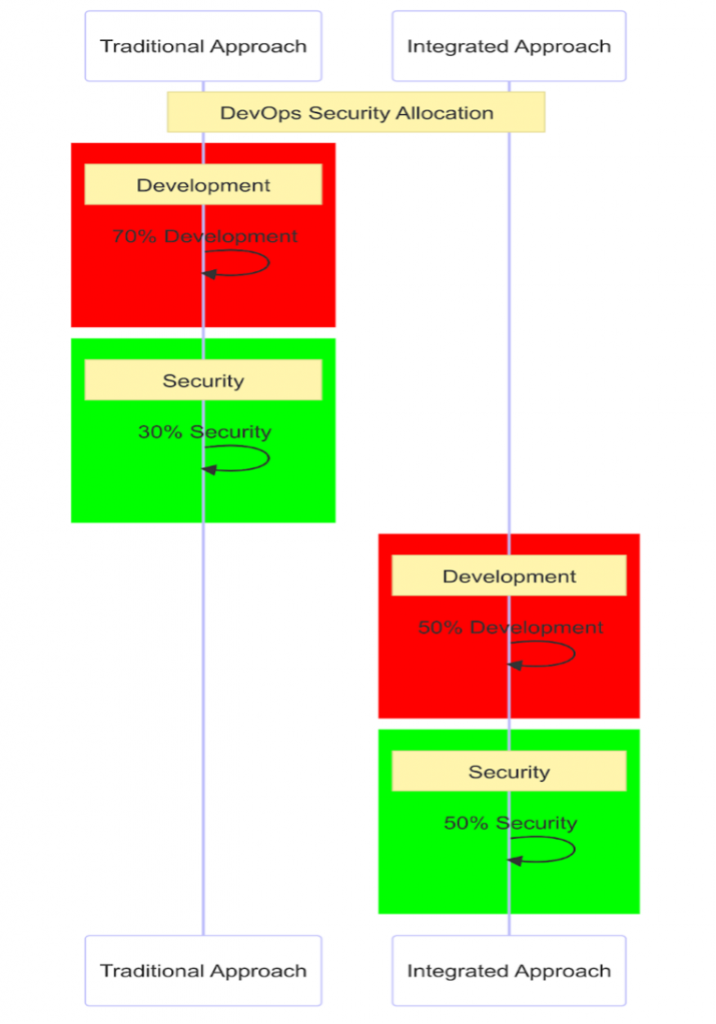

Abordagem Tradicional vs. Integrada: O modelo convencional prioriza o desenvolvimento com avaliações de segurança tardias, muitas vezes levando a correções dispendiosas. A abordagem integrada incorpora segurança durante todo o ciclo de vida, permitindo a detecção precoce de vulnerabilidades e a implantação eficiente.

Automatizando a segurança: ferramentas transformadoras

As ferramentas de automação facilitam a segurança no processo DevOps, automatizando atividades rotineiras, como verificação de código, detecção de ameaças e verificação de conformidade. As ferramentas funcionam continuamente para destacar vulnerabilidades em estágio inicial e mitigar riscos antes que se tornem críticos.

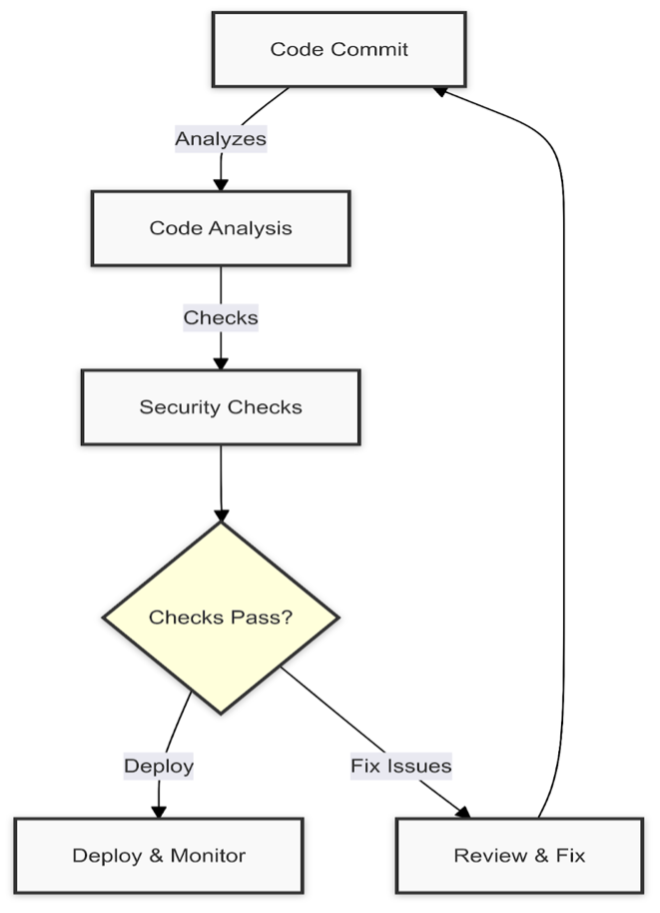

Com o pipeline de CI/CD, os analisadores de código estáticos e dinâmicos podem verificar cada linha de código em busca de vulnerabilidades antes da implantação. Isso reforça ainda mais a postura de segurança e aumenta a eficiência, ajudando os desenvolvedores a gastar mais tempo criando recursos em vez de encontrar falhas. As verificações automatizadas de conformidade também economizam tempo porque reduzem erros humanos e atrasos no acompanhamento dos padrões do setor.

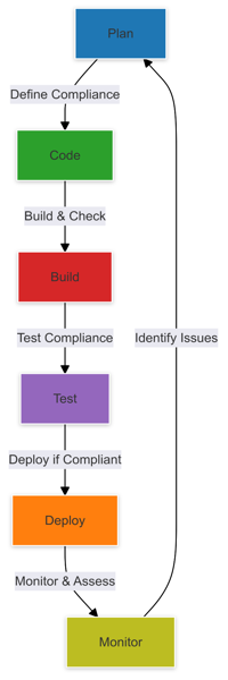

Pipeline de segurança automatizado em DevOps: esse processo cíclico – desde o comprometimento do código, passando pelas verificações de segurança até a implantação – garante a entrega rápida e segura de software program.

Integração perfeita: Agilidade na segurança

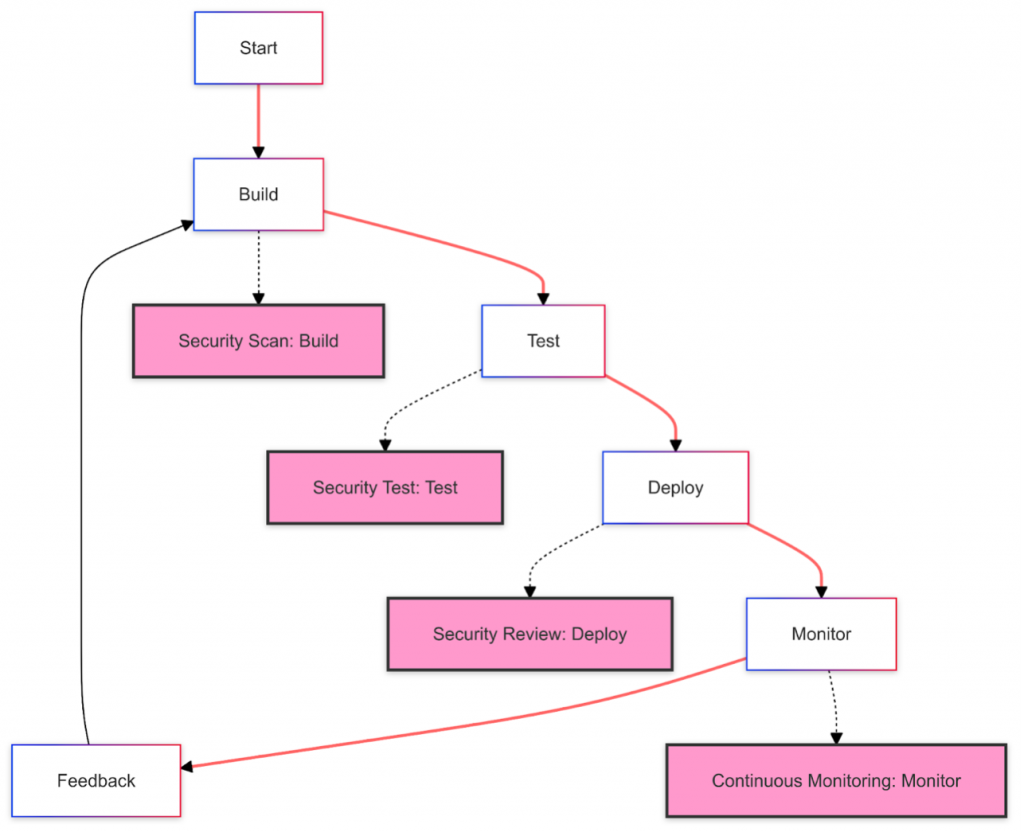

A segurança precisa fazer parte do fluxo de trabalho do DevOps para que a agilidade e a confiabilidade durem. Adicioná-lo tarde não é suficiente em um cenário de integração contínua/implantação contínua. Segurança como código, modelos de segurança pré-configurados e política como código – essas são apenas algumas estratégias que colocam a segurança diretamente no pipeline de DevOps.

- Segurança como código: Essa metodologia trata as configurações de segurança como código, assim como o código do aplicativo. Ele concede a capacidade de controle de versão e integração contínua, garantindo que as atualizações de segurança sejam tão ágeis quanto as atualizações de software program.

- Modelos de segurança pré-configurados: Esses modelos garantem consistência nas configurações de segurança em todos esses projetos, tornando-os muito confiáveis para estabelecer uma linha de base de conformidade. A automação no momento da implantação facilita a expansão muito rápida com a aplicação de práticas de segurança consistentes.

- Política como Código: As políticas de segurança são codificadas e aplicadas automaticamente durante todo o ciclo de vida de desenvolvimento. Isso permite o controle granular e proativo das políticas de segurança e, ao mesmo tempo, aplicá-las.

Integração de segurança no pipeline DevOps: essa abordagem garante proteção e conformidade contínuas, desde a construção até o monitoramento.

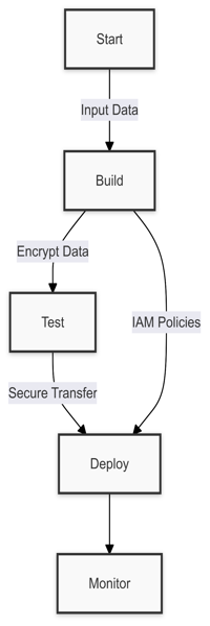

Defesa de dados: protegendo informações confidenciais

Algumas das práticas essenciais que podem ajudar a proteger dados em plataformas SaaS incluem o seguinte:

- Criptografia: Isso utiliza protocolos fortes como AES-256 e TLS/SSL para bloquear dados em repouso e em trânsito; interceptadores podem ter acesso, mas os dados não seriam legíveis.

- Controles de acesso: Fornecer mecanismos para negar acesso aos dados, exceto a usuários autorizados, seja por meio de controles de acesso baseados em funções ou em atributos.

- Soluções seguras de armazenamento de dados: Estas vão desde a criptografia de dados armazenados até outras boas práticas no tratamento de dados para evitar acesso não autorizado.

- Auditorias Regulares: Auditorias periódicas de segurança garantem segurança contínua e adesão a regulamentações governamentais recentes, como GDPR e HIPAA.

- Prevenção contra perda de dados (DLP): As ferramentas monitoram, detectam e impedem que dados confidenciais sejam violados.

- Backup e recuperação de desastres: Estabeleça um processo de backup seguro e um plano sólido de recuperação de desastres para garantir a disponibilidade dos dados durante falhas.

Defesa de dados em DevOps: medidas importantes como criptografia e controles de acesso estão incorporadas no pipeline de DevOps.

Conformidade contínua: Adaptando-se à mudança

A conformidade precisa acompanhar as atualizações nas regulamentações e tecnologias. Com o DevOps, isso é permitido pela automação: verificações contínuas de conformidade devem ser incorporadas ao desenvolvimento e à implantação de um produto ou serviço. Ferramentas automatizadas podem realizar revisões de código e auditorias de segurança em tempo actual, permitindo assim a detecção imediata de conformidade. O monitoramento contínuo mantém a conformidade ativa na produção, usando alertas sobre desvios.

CConformidade contínua em DevOps: Essa integração simplifica a adesão às regulamentações e incorpora a conformidade como uma prática contínua.

Conclusão: um caminho seguro a seguir

Adotar a segurança em primeiro lugar não é mais uma delicadeza, mas sim um imperativo que dota os desenvolvedores de maior integridade no desenvolvimento de suas soluções. Essa abordagem proativa à incorporação de pipeline de DevOps por meio de verificações contínuas de conformidade, criptografia e controles de acesso sensibiliza dados de inúmeras origens de violação. Por causa dessas estratégias, a inovação das equipes é potencializada, tornando as soluções digitais verdadeiramente eficientes, escaláveis e seguras.

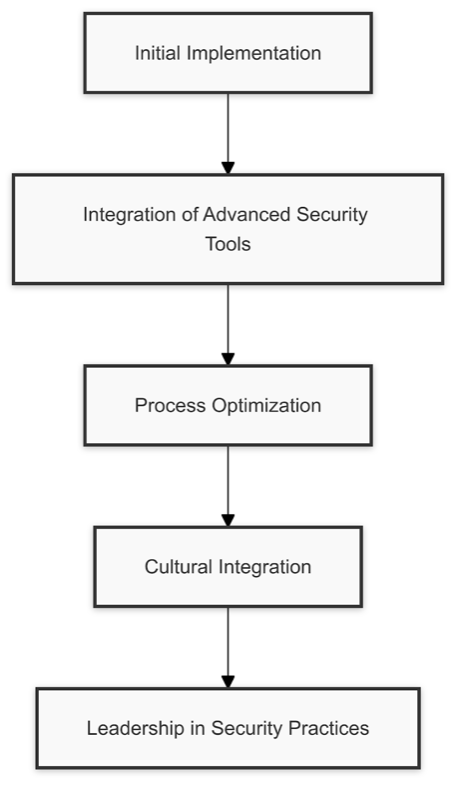

DeRoteiro de integração de segurança vOps: isso ilustra o caminho desde a implementação inicial até a liderança em segurança avançada nas práticas de DevOps.

Recursos adicionais

Adoraríamos ouvir o que você pensa. Faça uma pergunta, comente abaixo e fique conectado com a Cisco Safety nas redes sociais!

Canais sociais de segurança da Cisco

Compartilhar: